Zuletzt aktualisiert am 24. Oktober 2025

What is RADIUS?

RADIUS-Protokoll vs. RADIUS-Server – Klare Unterscheidung

Analog zum RADIUS-Server ist der RADIUS-Client eine der Parteien, die an der Kommunikation teilnehmen, die das RADIUS-Protokoll verwendet. Der RADIUS-Client ist in der Regel ein Network Access Server (NAS), etwa ein VPN, Router oder Switch.

Es ist entscheidend, den Unterschied zwischen RADIUS-Protokoll, Server und Client zu kennen, da diese Begriffe leicht verwechselt werden können, was wiederum zu Missverständnissen führen kann.

Wie kann das RADIUS-Protokoll sicherer gemacht werden?

Das RADIUS-Protokoll verschlüsselt die zwischen Client und Server übertragenen Datenpakete nicht. Die einzige Ausnahme ist das Passwort. Trotz der Passwortverschlüsselung ist RADIUS nur so sicher wie seine Implementierung. Selbst bei einer einwandfreien Implementierung gilt: Wenn ein Passwort die einzige Barriere ist, die ein Angreifer überwinden muss, um Zugriff auf Ihr Konto zu erhalten, ist Ihr Konto so gut wie kompromittiert.

Es gibt jedoch eine Lösung – sie heißt Multi-Faktor-Authentifizierung (MFA). MFA fügt Ihren Anmeldungen eine zusätzliche Sicherheitsebene hinzu. Wenn Sie Ihr Passwort mit einer Mobile Push-Authentifizierungsanfrage kombinieren, erhöhen Sie die Sicherheit Ihres Kontos erheblich. Aber wie funktioniert MFA genau?

Wie funktioniert MFA mit RADIUS?

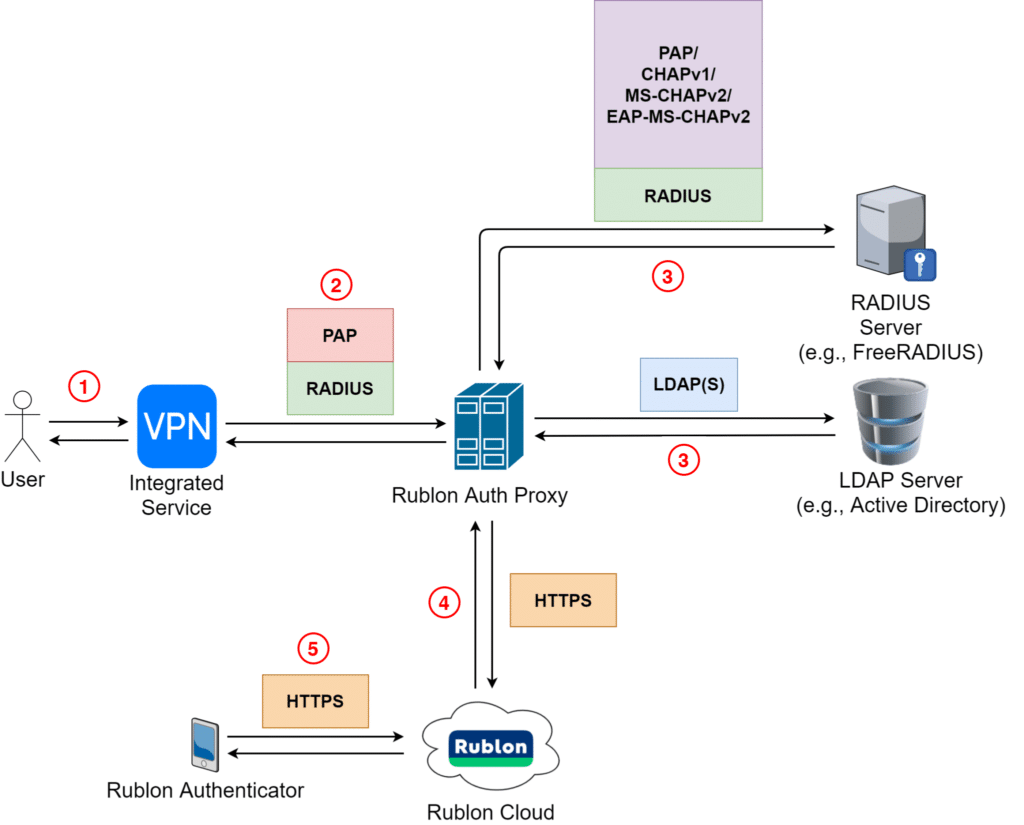

Um MFA für Ihre VPNs zu aktivieren, müssen Sie den Rublon Authentication Proxy verwenden. Der Rublon Authentication Proxy ist ein lokaler RADIUS-Proxy-Server (On-Premises).

Wenn Rublon MFA aktiviert ist, verwendet der Rublon Authentication Proxy das RADIUS-Protokoll, um mit Service Providern wie Ihrem VPN zu kommunizieren. Um mit einem Identity Provider (Identitätsanbieter) zu kommunizieren, verwendet der Rublon Authentication Proxy entweder das RADIUS-Protokoll (wenn Ihre Benutzer beispielsweise in FreeRADIUS gespeichert sind) oder das LDAP-Protokoll (wenn Ihre Benutzer beispielsweise in Active Directory gespeichert sind).

1. Der User meldet sich beim Integrated Service (Service Provider) an, indem er seine Anmeldedaten (Login und Passwort) eingibt (1)

2. Der Integrated Service kontaktiert den Rublon Authentication Proxy über das RADIUS-Protokoll, wobei PAP als Authentifizierungsoption verwendet wird (2)

3. Der Rublon Authentication Proxy fragt beim Identity Provider (entweder einem RADIUS-Server oder einem LDAP-Server) nach, ob das Passwort korrekt ist (3)

(Hinweis: Der Rublon Authentication Proxy verwendet das RADIUS-Protokoll, um mit dem RADIUS-Server zu kommunizieren. Für die Kommunikation mit dem LDAP-Server wird jedoch LDAP(S) verwendet.)

4. Wenn das Passwort korrekt ist, kontaktiert der Rublon Authentication Proxy die Rublon API (4) und fordert diese auf, eine Mobile Push-Authentifizierungsanfrage an das Smartphone des Benutzers zu senden (5)

5. Wenn der Benutzer die Push-Anfrage bestätigt, wird die Verbindung zum Integrated Service hergestellt.